이 기사에서는 SSH 프로토콜을 통해 모든 VNC 연결을 터널링하여 모든 트래픽을 암호화하고 안전하게하는 방법에 대해 설명합니다. 나는 현재 암호를 사용하여 로그인 정보를 스니핑 할 수 없도록 내 PC에 원격으로 연결하기 전에 항상이 기능을 사용합니다.

이 기사의 정보를 실제로 사용하려면 먼저 몇 가지 필수 조건을 완료해야합니다.

1. SSH 서버 - 먼저 보안 VNC 터널을 생성하는 데 사용할 개인 SSH 서버를 설정해야합니다. 이 기사의 범위를 벗어나지 만 LifeHacker가 개인 SSH 서버를 설정하는 방법에 대한 훌륭한 글을 읽을 수 있습니다. (그 가이드는 10 년 이상되었지만 여전히 작동합니다. 다른 블로그에는 새로운 가이드가 있습니다.

2. VNC 서버 - 둘째, 연결할 각 시스템에 VNC 서버를 설치하고 구성해야합니다.

3. 동적 DNS - 마지막으로, 로컬 네트워크 외부에서 가정용 컴퓨터에 연결할 수있게하려면 고정 IP가없는 경우 무료 동적 DNS 계정을 설정해야합니다. 동적 DNS를 설정하는 방법에 대한 나의 이전 게시물을 읽을 수 있습니다. 이렇게하면 myname.homeip.net 등과 같이 고유 한 도메인 이름을 사용할 수 있습니다.

이렇게하기 전에 완료해야 할 일이 많이있을 것입니다. 모든 것을 배우고 모든 것이 작동하도록하는 데는 시간이 좀 걸렸지 만 설정이 끝나고 작동하면 에베레스트 산에 올라간 것처럼 느껴집니다!

위의 3 가지 전제 조건을 완료하기 위해서는 동적 DNS를 설정 한 다음 VNC 서버 소프트웨어를 설치하고 (간단하게) SSH 서버를 설정하십시오.

SSH를 통한 터널 VNC

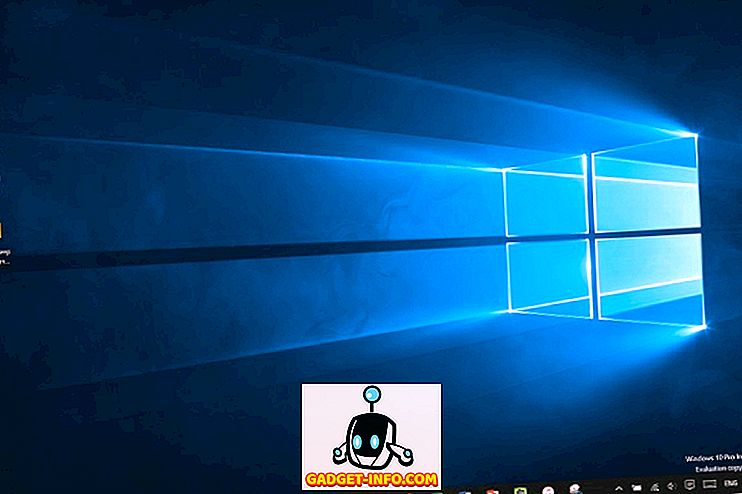

이제 SSH를 통해 VNC를 터널링하는 방법을 배우기위한 튜토리얼을 참조하십시오! 이 기사에서는 원격 제어 소프트웨어로 TightVNC를 사용하고 SSH 클라이언트로 퍼티를 사용합니다. Putty를 사용하여 SSH 클라이언트에 연결 한 다음 TightVNC를 사용하여 제어하려는 컴퓨터에 연결합니다.

1 단계 : 퍼티를 열고 왼쪽 창에서 세션 카테고리를 클릭하십시오. 호스트 이름 상자에 홈 SSH 서버의 동적 DNS 주소를 입력해야합니다. 또는 고정 IP가있는 경우 IP 주소를 입력 할 수 있습니다. SSH 서버의 외부 IP 주소 입니다.

또한 VNC over SSH와 같은 저장된 세션 텍스트 상자에 이름을 입력하고 저장을 클릭하십시오. 이렇게하면 매번이 작업을 수행하지 않아도됩니다.

2 단계 : 이제 Connection을 확장 한 다음 SSH 를 클릭하고 Tunnels를 클릭하십시오. 이제 소스 포트 번호와 대상 포트를 입력하십시오. TightVNC의 원본 포트는 연결을 수신 대기하는 포트이기 때문에 5900입니다.

대상 포트는 SSH 서버의 내부 IP 주소 와 동일한 포트 번호, 즉 10.0.1.104:5900이옵니다.

3 단계 : 이제 추가 버튼을 클릭하면 위의 목록 상자에 바로 표시됩니다.

4 단계 : 다른 것을 변경할 필요가 없습니다. 그게 진짜야! 이제 세션 화면으로 돌아가서 저장 버튼을 다시 클릭하십시오.

열기 를 클릭하여 테스트 할 수 있으며 사용자 이름과 암호를 묻는 명령 창이 나타납니다. SSH 서버에 성공적으로 로그인하면 명령 프롬프트로 이동합니다. 이제 SSH 터널을 통해 VNC를 만들었습니다!

5 단계 : 이제 TightVNC를 열고 VNC 서버 필드에 127.0.0.1 을 입력하십시오.

이제 연결을 클릭하면 컴퓨터에 원격으로 연결할 수 있습니다! 약간의 과정과 약간의 복잡하지만, 계속 시도해 보면 효과가 있습니다! 일단 SSH 서버를 설치하면 웹 브라우징 세션을 암호화 할 수 있습니다.

궁금한 점이 있거나 뭔가를 모를 수없는 경우 의견을 게시하면 도움을 드리겠습니다. 즐겨!

![내부 전자 상거래 거대 아마존의 창고 [비디오]](https://gadget-info.com/img/social-media/899/inside-ecommerce-giant-amazon-s-warehouse.jpg)